No products in the cart.

Blog

Wie Geklonte Karten erstellt werden:

Clone Cards werden durch einen Prozess erstellt, der illegale Aktivitäten wie Datendiebstahl und Betrug umfasst. Kriminelle verwenden verschiedene Methoden, um die notwendigen Informationen von echten Kredit- oder Debitkarten zu sammeln und diese dann auf eine leere oder gefälschte Karte zu übertragen. Hier ist eine detaillierte Erklärung, wie Geklonte Karten typischerweise erstellt werden:

1. Datendiebstahl:

- Skimming: Eine der häufigsten Methoden, um Kartendaten zu sammeln, ist das Skimming. Dabei wird ein kleines, unauffälliges Gerät namens Skimmer an einem legitimen Kartenlesegerät wie einem Geldautomaten, einem Point-of-Sale-Terminal oder einer Tankstellenpumpe installiert. Wenn ein Kunde seine Karte in das Gerät zieht oder einführt, zeichnet der Skimmer die auf dem Magnetstreifen der Karte gespeicherten Informationen auf (z. B. Kontonummer, Ablaufdatum und Karteninhabernamen). Diese Skimmer sind oft schwer zu erkennen, da sie so gestaltet sind, dass sie mit den vorhandenen Kartenlesegeräten verschwimmen.

- Phishing und Social Engineering: In einigen Fällen können Kriminelle Phishing-Angriffe oder Social Engineering nutzen, um Karteninhaberdaten zu stehlen. Dabei werden Personen durch betrügerische E-Mails, Telefonanrufe oder Websites, die legitim erscheinen, in die Falle gelockt, ihre Kartendaten preiszugeben.

- Datenpannen: Kriminelle können auch Kartendaten durch Datenpannen erhalten, bei denen Hacker in die Datenbanken von Unternehmen (z. B. Einzelhändler, Finanzinstitute oder Zahlungsabwickler) eindringen, um große Mengen an Karteninhaberdaten zu stehlen.

2. Datenaufnahme:

Sobald der Skimmer oder andere Methoden erfolgreich die Kartendaten gesammelt haben, haben die Kriminellen Zugriff auf die folgenden sensiblen Informationen:

- Kontonummer: Die eindeutige Nummer, die mit dem Konto des Karteninhabers verknüpft ist.

- Ablaufdatum: Das Datum, an dem die Karte nicht mehr gültig ist.

- Sicherheitscode (CVV): Der drei- oder vierstellige Sicherheitscode, der auf der Karte gedruckt ist.

- Karteninhabernamen: Der Name der Person, der die Karte ausgestellt wurde.

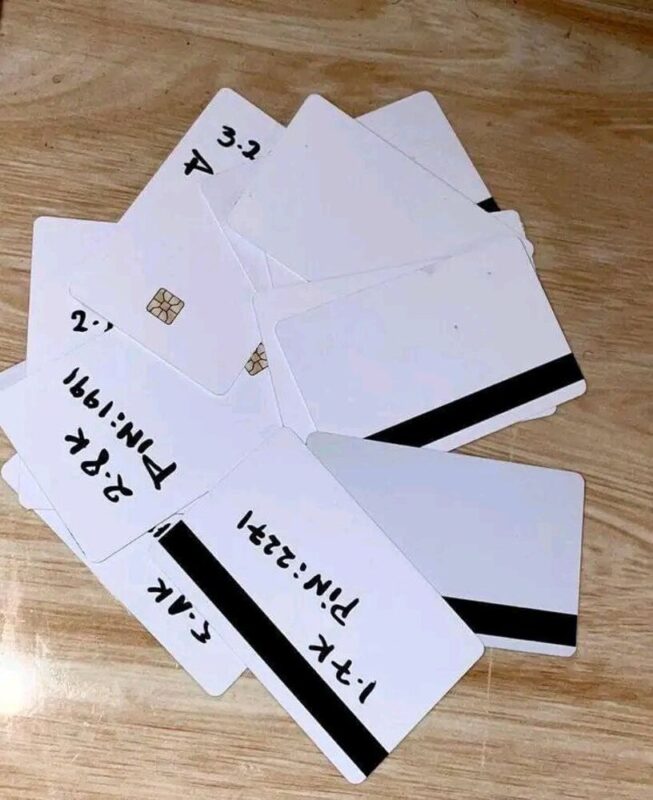

3. Erstellung einer Clone Card:

- Verwendung der gestohlenen Daten: Mit den gestohlenen Daten können Kriminelle eine Clone Card (auch gefälschte oder gefälschte Karte genannt) erstellen. Dies geschieht in der Regel, indem die erfassten Daten auf eine leere oder gefälschte Karte kopiert werden. Leere Karten können online oder über den Underground-Markt leicht gekauft werden, und sie sind oft so gestaltet, dass sie das Aussehen und die Funktionalität einer echten Kredit- oder Debitkarte nachahmen.

- Kodierung des Magnetstreifens: Die gestohlenen Kartendaten werden auf den Magnetstreifen der leeren Karte übertragen. Dies geschieht mit speziellen Kodiermaschinen oder Werkzeugen, die die Daten auf den Magnetstreifen schreiben, genau wie bei echten Karten.

- Aussehen der Karte: Um die gefälschte Karte authentisch aussehen zu lassen, drucken Kriminelle möglicherweise auch den Namen des Karteninhabers, die Kartennummer und das Ablaufdatum auf die Oberfläche der Karte. In einigen Fällen werden fortschrittliche Techniken verwendet, um das Design und die Sicherheitsmerkmale echter Karten zu imitieren, wie Hologramme, Logos und Wasserzeichen.

4. Testen der Clone Card:

Nach der Erstellung der Clone Card testen Kriminelle diese in der Regel, indem sie kleine Einkäufe in Geschäften tätigen oder Bargeld an Geldautomaten abheben. Dies ermöglicht es ihnen, zu überprüfen, ob die gefälschte Karte funktioniert und ob die Transaktion ohne Verdacht durchgeht. Sobald sie sicher sind, dass die Karte wie das Original funktioniert, beginnen sie, sie für größere betrügerische Transaktionen zu verwenden.

5. Verwendung der Clone Card:

Die gefälschte Karte kann für verschiedene betrügerische Aktivitäten verwendet werden, wie zum Beispiel:

- Einkäufe tätigen: Kriminelle können die Karte in physischen Geschäften oder online verwenden, um Waren und Dienstleistungen zu kaufen.

- Bargeld abheben: Die gefälschte Karte kann an Geldautomaten verwendet werden, um Bargeld abzuheben, oft in kleinen Beträgen, um eine Entdeckung zu vermeiden.

- Waren weiterverkaufen: Manchmal kaufen die Kriminellen hochwertige Artikel (Elektronik, Luxusgüter usw.) mit der gefälschten Karte und verkaufen sie dann für Bargeld weiter.

6. Verkauf oder Verteilung von Clone Cards:

In einigen Fällen verkaufen die Kriminellen die gefälschten Karten an andere Personen oder Underground-Gruppen, die sie dann für weitere Betrugs- oder illegale Aktivitäten verwenden. Der Markt für Clone Cards ist oft Teil eines größeren Netzwerks von Kriminellen, die in Identitätsdiebstahl und Finanzbetrug verwickelt sind.